Зміст

У цій статті: Уникнення зловмисного програмного забезпечення Уникайте шпигування за дротовим доступом

Інтернет створений для зручності та зручності, а не для безпеки. Якщо ви користуєтесь Інтернетом так, як це робить звичайний користувач Інтернету, ймовірно, що деякі зловмисники дотримуватимуться ваших звичок перегляду за допомогою шпигунських програм або скриптів і можуть зайти так далеко, щоб використовувати камеру з вашого комп'ютера на комп'ютер. знання. Ті, хто отримує інформацію такого характеру, де б вони не були у світі, можуть знати, хто ви є, де ви живете, та отримати набагато більше особистої інформації про вас. Існує дві основні методи відстеження в Інтернеті.

- Покладіть шпигунські програми на місце свого комп'ютера

- "Слухайте" всі дані, якими ви обмінюєтесь з віддаленими серверами з будь-якої точки світу.

етапи

Спосіб 1. Уникайте зловмисних програм

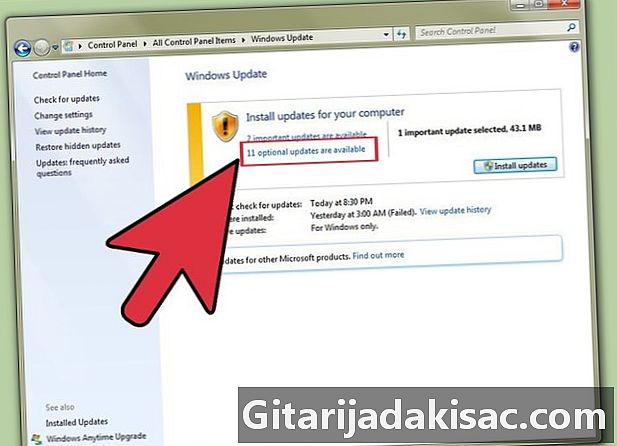

- Будьте в курсі операційної системи. Найбільш традиційна техніка, що використовується для шпигування в Інтернеті, - це впорскування шпигунських програм, які можуть відкривати «двері доступу» системи жертви без його відома. Постійно оновлюючи операційну систему, ви дозволите її видавцеві затьмарити виправлення програмного забезпечення для захисту найвразливіших частин вашої ОС та непрацюючих зловмисних програм.

-

Постійно оновлюйте свої додатки. Звичайно, додатки, які ви використовуєте, оновлюються для покращення функцій, але це також спосіб виправити помилки. Існують різні типи помилок: деякі з них створюють лише сприймаються користувачем дисфункції, інші впливають на деякі режими роботи вашої програми, але є також категорія, яка дозволяє хакерам автоматично використовувати відомі вразливості безпеки, так Автоматично приймайте дистанційне управління вашою машиною. Само собою зрозуміло, що якщо такі помилки будуть усунені, ці атаки припинятимуться. -

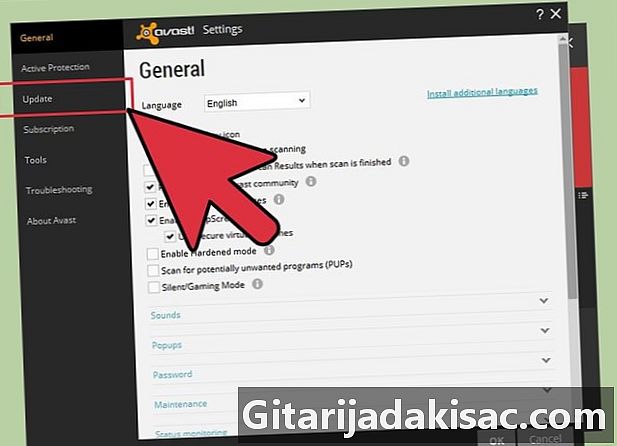

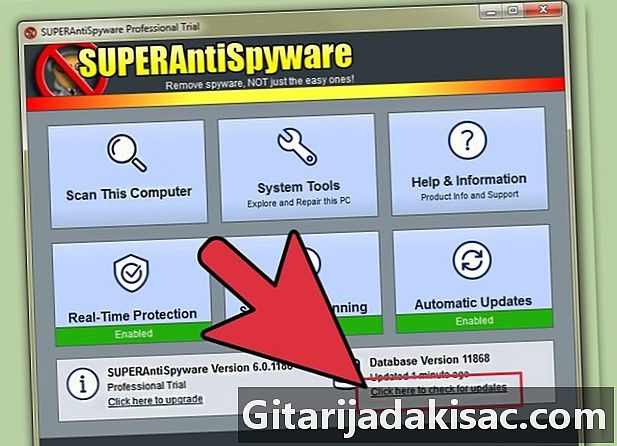

Слідкуйте, щоб ваш антивірус працював і оновлювався. Особливо це стосується систем, що працюють під Windows. Якщо база даних антивірусних підписів не оновлюється через регулярні проміжки часу, вона не зможе негайно виявити віруси та зловмисне програмне забезпечення. Якщо ваша система не перевіряється регулярно і ваш антивірус не налаштований на запуск у фоновому режимі, це не буде корисним. Мета антивірусних програм - сканування вірусів, шпигунських програм, черв'яків та руткітів та усунення цих загроз. Програма, що спеціалізується на виявленні шпигунських програм, не матиме більше ефекту, ніж хороший антивірус. -

Увімкніть лише один антивірус. Ці програми повинні діяти дуже підозріло, щоб бути ефективними.У кращому випадку ви отримаєте "помилковий позитив", виявлений тим чи іншим антивірусом, а в гіршому - дія одного з них може перешкодити іншому. Якщо ви дійсно хочете використовувати більше одного антивірусного програмного забезпечення, оновіть бази даних підписів, відключіть комп’ютер від Інтернету, повністю відключіть основний антивірус та введіть другий в дію в режимі його "сканування на вимогу". Тоді ваш основний антивірус може бути виявлений як "хибний позитив", але знати це не буде проблемою. Тепер запустіть свій основний антивірус і продовжуйте нормально використовувати комп'ютер. Програмне забезпечення зловмисних програм може стати гарним доповненням до вашого першого рівня захисту від антивірусу. -

Здійснюйте завантаження лише з надійних сайтів. Не завантажуйте нічого з офіційних сайтів (для будь-якої операційної системи) або надійних сховищ додатків. Якщо ви хочете завантажити медіаплеєр VLC, завантажте його лише з сховища додатків, відповідного вашій операційній системі, або з сайту видавця. Знайдіть адресу видавця в Google, яка дасть вам:www.videolan.org/vlc/, Ніколи не використовуйте більш-менш відомі чи неофіційні сайти, навіть якщо ваш антивірус не повідомляє про тривогу. -

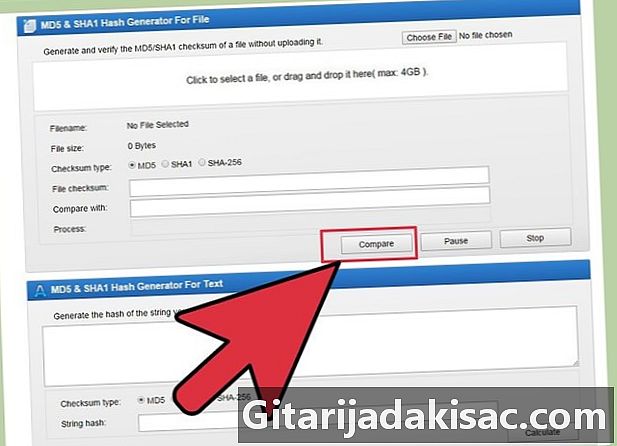

Зробіть перевірку бінарного підпису. Зверніться до інструкцій, наведених на цьому веб-сайті та до цієї статті про підписи md5 та SHA2. Ідея цього методу перевірки полягає у створенні підпису з двійкового вмісту файлу (наприклад, інсталятора програми). Отриманий підпис надається на офіційному веб-сайті завантаження або в надійній базі даних. Завантаживши файл, ви можете самостійно відтворити цей підпис за допомогою програми, призначеної для його генерування, а потім порівняти отриманий результат з тим, що наведено на веб-сайті для завантаження. Якщо порівняні підписи однакові, все добре, інакше ви можете завантажити фальсифіковану або маніпульовану програму, яка може містити вірус, або це могло бути помилкою під час передачі. У будь-якому випадку вам доведеться перезапустити завантаження, щоб відчути це. Цей процес застосовується автоматично при завантаженні дистрибутивів Linux або BSD, якщо ви використовуєте менеджер пакетів, тому вам не доведеться турбуватися про це. У Windows вам потрібно буде вручну виконати цю перевірку. -

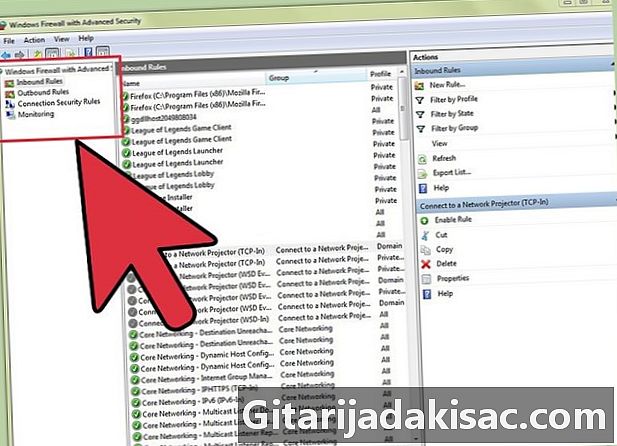

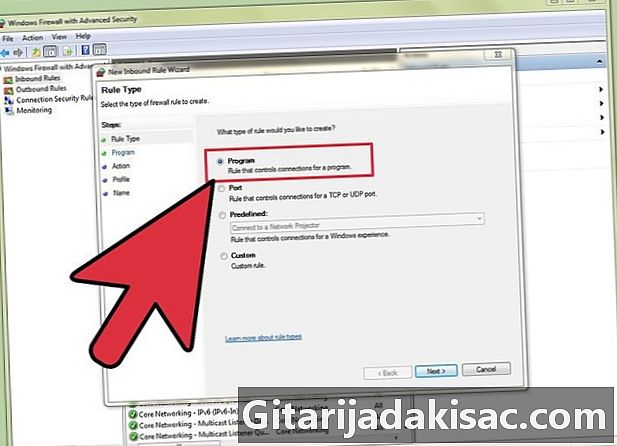

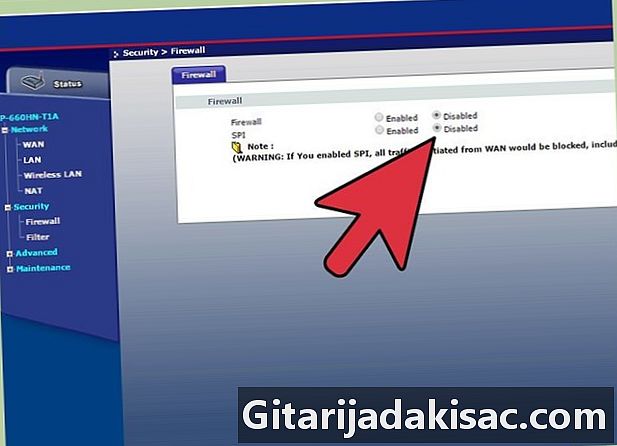

Поставте брандмауер на місце. Ті, які інтегровані з дистрибутивами Linux, мають дуже гарну якість: це "netfilter" та "iptable" під Linux або "pf" під BSD. У Windows вам потрібно буде знайти правильний. Щоб зрозуміти, що таке брандмауер, уявіть комутатора у великому дворі, де розміщуються поїзди (схожі на дані з мережі), доки (порівнянні з портами брандмауера) та рейки ( порівнянні з потоками даних). Потяг не може розвантажуватися сам: йому доведеться скористатися послугою поводження, подібно до демонів (це програми, що працюють у фоновому режимі і повинні заряджати певний порт). Без цієї служби, навіть якщо поїзд дійшов до потрібної платформи, нічого не обійтися. Брандмауер не є ні стіною, ні бар'єром, це система явки, роль якої полягає в управлінні потоком даних на встановлених портах, щоб дозволити введення або вихід. Однак, у вас немає можливості контролювати вихідні з'єднання, якщо ви не заблокуєте або відключите мережу, але ви зможете побачити, що відбувається. Незважаючи на те, що більшість шпигунських програм здатні спритно проникнути у ваш брандмауер, вони не можуть приховати свою діяльність. Набагато простіше виявити шпигунське програмне забезпечення, яке випромінює інформацію з порту 993, навіть якщо ви не використовуєте додаток IMAP, ніж знаходити його прихованим у Internet Explorer, надсилаючи дані на порт 443, якими ви користуєтесь регулярно та законно. Якщо ви використовуєте стандартний брандмауер (це стосується fp і netfilter / iptable), перевірте наявність непередбачених відтоків, заблокувавши всі вхідні дані, крім дозволених з'єднань. Не забудьте дозволити всі потоки даних на необхідний і захищений порт Loopback (lo). -

Якщо ваш брандмауер нейтральний, використовуйте лише для звітів. Ви не зможете інтелектуально блокувати будь-який потік даних із брандмауером такого характеру, який може фільтрувати лише пакети. Уникайте «фільтрування доступу на основі додатків», яке складно реалізувати, застарілого та дає відчуття «помилкової безпеки». Більшість шкідливих програм проникає в шкідливі програми в законних додатках, які потребують підключення до Інтернету (наприклад, Internet Explorer) і, як правило, запускаються одночасно. Коли цей браузер намагається підключитися, брандмауер запитає вашої згоди, і якщо ви надасте його, шпигунське програмне забезпечення почне випромінювати свою мультиплексовану інформацію з вашими законними даними на портах 80 і 443. -

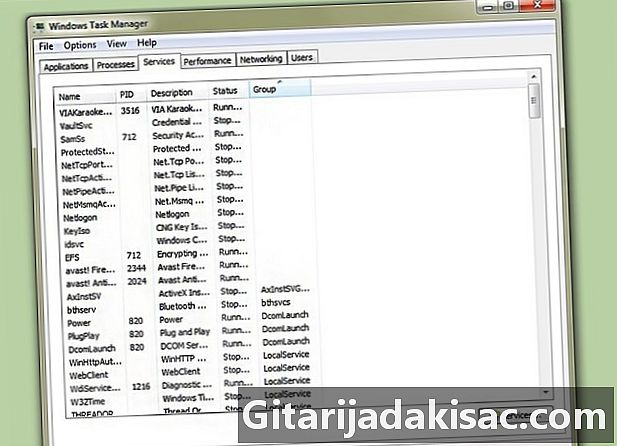

Перевірте роботу служб (або демонів). Повернутися до прикладу вивантаження поїзда, згаданого вище, якщо ніхто не піклується про вантаж, нічого не відбудеться. Не використовуйте сервер, вам не знадобиться вводити службу в експлуатацію, щоб слухати, що відбувається зовні. Однак будьте уважні: більшість служб під управлінням Windows, Linux, Mac OS або BSD є важливими, але вони не можуть слухати, що відбувається за межами комп'ютера. Якщо можете, відключіть непотрібні послуги або заблокуйте трафік на відповідних портах вашого брандмауера. Наприклад, якщо служба "NetBios" прослуховує порти 135 і 138, блокуйте вхідний і вихідний трафік з них, якщо ви не використовуєте Windows Share. Пам’ятайте, що помилки в службах, як правило, відкриті двері для віддаленого контролю над вашим комп’ютером, і якщо ці служби заблоковані брандмауером, ніхто не зможе увійти у вашу систему. Ви також можете спробувати скористатися програмами сканування, такими як "nmap", для визначення портів, які вам потрібно буде заблокувати, або служб, які потрібно буде призупинити (які будуть однаковими). -

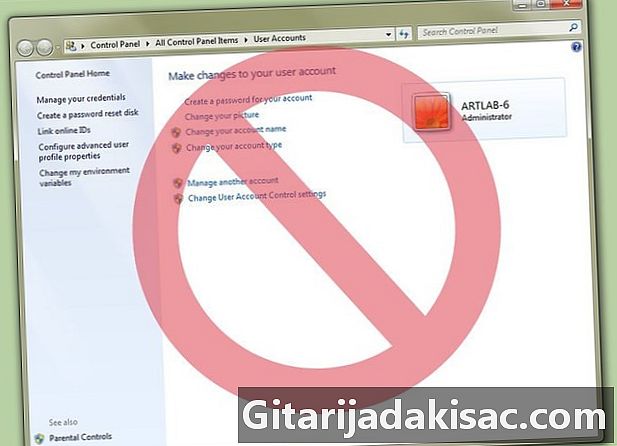

Не використовуйте обліковий запис системного адміністратора. Це набагато краще для версій Vista та Windows 7. Якщо ви використовуєте обліковий запис адміністратора, будь-яка програма, навіть якщо вона є шкідливою, може попросити вас запустити права адміністратора. Зловмисне програмне забезпечення, яке не має доступу до прав адміністратора, потребує розумного розгортання живлення у вашій системі, якщо ви знайомі з роботою в "стандартному" режимі. У кращому випадку він може надсилати інформацію лише вам як одному користувачеві, але жодному іншому користувачеві в системі. Він не може споживати багато системних ресурсів для надсилання своєї інформації, і це буде набагато простіше виявити та усунути з комп'ютера. -

Подумайте про перехід на Linux. Якщо ви не любите комп'ютерні ігри або не використовуєте рідкісне або спеціалізоване програмне забезпечення, вам краще перейти на Linux. На сьогодні дійсно відомо, що з десяток шкідливих програм, які намагалися заразити ці системи, вони були швидко нейтралізовані за допомогою оновлень безпеки, пропонованих різними дистрибутивами. Оновлення програм Linux перевіряються, підписуються та надходять із автентифікованих сховищ. Хоча для Linux існують антивіруси, вони не потрібні, враховуючи режим роботи, реалізований у цій системі. Ви знайдете в офіційних сховищах дистрибутивів Linux велику кількість високоякісних, зрілих, безкоштовних та безкоштовних додатків, що відповідають більшості потреб (Libreoffice, Gimp, Inkscape, Pidgin, Firefox, Chrome, Filezilla, Thunderbird), а також велику кількість програми для використання та перетворення мультимедійних файлів. Більшість цих безкоштовних додатків були спочатку розроблені для та під Linux та пізніше були перенесені в Windows.

Спосіб 2 Уникайте шпигунства за провідним доступом

-

Перевірте цілісність вашої дротової мережі. Переконайтесь, що ваше мережеве кабелювання не підроблене та відсутні додаткові посилання на ваші комутатори та сплітерні коробки. -

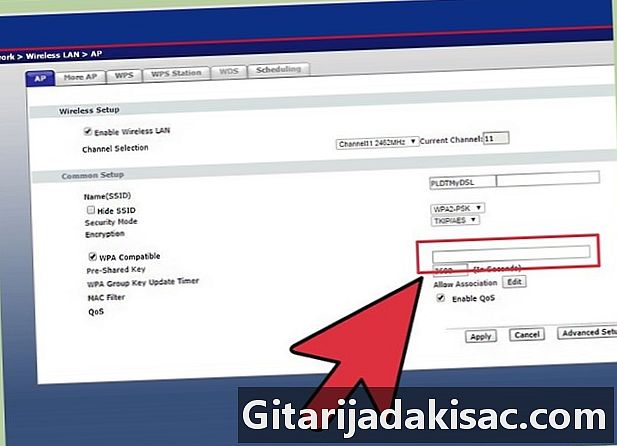

Перевірте ефективність протоколу шифрування бездротової мережі. Потік даних вашого маршрутизатора повинен бути зашифрований принаймні за протоколами WPA-TKIP, WPA (2) -CCMP або WPA2-AES, останній є найбільш ефективним. Методи шпигування, що розвиваються дуже швидко, протокол WEP став непослідовним і, таким чином, більше не захищає вашу конфіденційність. -

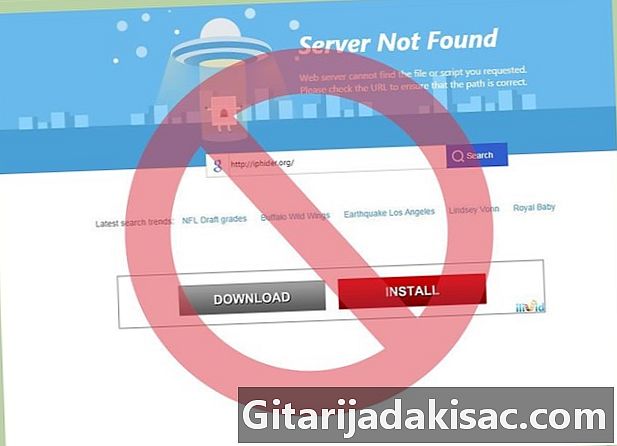

Не орієнтуйтеся коли-небудь через проксі в Інтернеті. Майте на увазі, що ви перебуваєте у відносинах "довіри" з тим, хто введе цього проксі в дію, і хто вам ідеальний незнайомець. Це може бути не настільки значущим, як ви думаєте, і він може «слухати» і записувати все, що ви надсилаєте або отримуєте через Інтернет через свій проксі. Також можливо розшифрувати шифрування, передбачене протоколами HTTPS, SMTPS або IMAP, які ви використовуєте, якщо не вживати заходів безпеки. Таким чином він може отримати номер вашої кредитної картки або код доступу до вашого банківського рахунку, якщо ви здійснюєте платежі в Інтернеті. Набагато краще для вас безпосередньо використовувати протокол HTTPS на сайті, а не проходити через абсолютно невідомі проміжні служби. -

Використовуйте шифрування, де це можливо. Це єдиний спосіб переконатися, що ніхто інший, як ви та віддалений сервер, не зможете зрозуміти, що ви надсилаєте та отримуєте. Використовуйте SSL / TLS, коли це можливо, уникайте FTP, HTTP, POP, IMAP та SMTP, а замість цього використовуйте їх захищені версії, такі як SFTP, FTPS, HTTPS, POPS, IMAPS та POPS. Якщо ваш веб-переглядач повідомляє, що сертифікат, виданий сайтом, поганий, уникайте цього. -

Не використовуйте жодних служб маскування IP. Ці послуги насправді є проксі. Усі ваші дані пройдуть через них і можуть запам'ятовуватися цими сайтами. Деякі з них є навіть "фішинг" інструментами, тобто вони можуть надіслати вам фальшиву сторінку сайту, до якого ви пов’язані з різних причин, попросити "нагадати" їм якусь вашу особисту інформацію під будь-яким видом преамбули а потім видаватиме себе за "добрий" веб-сайт, навіть не усвідомлюючи, що ви надали свою конфіденційну інформацію стороннім особам.

- Не вводьте електронні листи від людей, яких ви не знаєте.

- Не включайте вкладені документи, якщо вони не надходять від людей, яких ви знаєте, і їх присутність прямо вказана в електронному листі.

- Інтернет-помилки - це хороші способи побудови історії перегляду без вашого відома. Ви зможете нейтралізувати їх за допомогою декількох розширень, запропонованих Firefox та Chrome.

- Якщо ви знайомі з використанням онлайн-ігор, для яких потрібно відкрити деякі порти, вам, як правило, не потрібно їх знову закривати. Пам’ятайте, що без активного обслуговування загроз не існує, і коли ваші ігрові програми закриті, більше нічого не можна слухати потоки даних ваших портів. Це так, як вони закриті.

- Якщо ви використовуєте клієнт електронної пошти, налаштуйте його так, щоб повідомлення електронної пошти відображалися у чистому вигляді e, а не в HTML. Якщо ви не змогли прочитати один із отриманих електронних листів, це означає, що він складається з HTML-зображення. Ви можете бути впевнені, що це спам або реклама.

- Один веб-сайт не може простежити вашу IP-адресу на інших веб-сайтах.

- Ніколи не дозволяйте комп'ютеру працювати без брандмауера. Тільки користувачі мережі, в якій ви перебуваєте, можуть отримати доступ до вразливості безпеки. Якщо ви видалите брандмауер, весь Інтернет стане вашою мережею, і в такому випадку дуже короткочасна атака вже не буде проблемою (максимум кілька секунд).

- Ніколи не використовуйте одночасно кілька детекторів шпигунських програм.

- Ваша IP-адреса хакерам абсолютно не корисна.

- Власники веб-сайтів не можуть ефективно простежити вас за допомогою вашої IP-адреси. У більшості випадків IP-адреса, призначена вам постачальником послуг Інтернету (ISP), є "динамічною". Він змінюється в середньому кожні 48 годин, і тільки ваш провайдер провайдера дійсно знає, хто ви. Для нього також технічно неможливо зафіксувати трафік усіх своїх клієнтів та ідентифікувати їх усіх.

- Якщо порти брандмауера відкриті, хакерам вони не будуть корисні, якщо для їх прослуховування не буде поганої служби.

- IP-адреса - це лише адреса, як і будь-яка інша. Знання вашої фізичної чи географічної адреси не полегшить крадіжку вашої меблів, і те саме стосується ваших даних із IP-адресою.